本文由

愚人猫(Idiomeo)

编写欢迎查看我的博客原文

一.为什么需要打洞技术?

在当今的网络环境中,大多数设备都位于网络地址转换 (NAT) 设备之后,这导致了一个普遍存在的问题:

如何让位于不同 NAT 设备后的两个设备直接建立通信?

这个问题在 P2P 应用中尤为突出,如在线游戏、视频会议、文件共享等场景都需要设备之间的直接通信。传统的 C/S 架构应用中,客户端可以主动向服务器发起连接,但反过来却不行。这是因为 NAT 设备会阻止来自公网的未经请求的连接尝试。然而,在 P2P 应用中,我们需要两个客户端之间能够直接通信,这就需要突破 NAT 的限制,这就是 P2P 打洞技术所要解决的核心问题。

二.NAT 类型与工作原理

NAT 的基本概念与作用

网络地址转换 (NAT) 是一种将私有网络地址 (如 192.168.1.0/24) 转换为公网地址的技术。它的主要作用是节约公网 IP 地址资源,使得多个私有网络设备可以共享一个公网 IP 地址访问互联网。

在 NAT 设备中,维护着一个映射表,记录了私有 IP 地址和端口到公网 IP 地址和端口的映射关系。当内部设备向外部发送数据时,NAT 设备会将数据包的源 IP 和端口替换为自己的公网 IP 和一个可用端口,并在映射表中记录这一转换。当外部设备返回响应时,NAT 设备根据映射表将数据包转发给对应的内部设备。

NAT 设备通常位于家庭或企业网络的边界,作为内部网络与公网之间的网关。它的存在使得外部设备无法直接访问内部设备,这给 P2P 通信带来了挑战。

NAT 类型及其对通信的影响

根据 NAT 设备的行为特性,可以将其分为四种主要类型:完全圆锥型 (Full Cone)、限制圆锥型 (Restricted Cone)、端口限制圆锥型 (Port Restricted Cone) 和对称型 (Symmetric)。不同类型的 NAT 对 P2P 通信的影响各不相同。

完全圆锥型 NAT

完全圆锥型 NAT 是最开放的 NAT 类型。在这种 NAT 下,一旦内部设备的某个端口被映射到公网地址的某个端口,任何外部设备都可以向这个公网端口发送数据,NAT 设备会将数据转发给对应的内部设备,而不管这些数据来自哪个外部地址。

数学描述:设内部地址为 (iAddr, iPort),映射到公网地址 (eAddr, ePort)。对于任意外部地址 (aAddr, aPort),如果外部设备向 (eAddr, ePort)发送数据,NAT 设备会将其转发给 (iAddr, iPort)。

这种类型的 NAT 对 P2P 通信最为友好,因为一旦映射建立,两个设备之间可以直接通信。

限制圆锥型 NAT

限制圆锥型 NAT 比完全圆锥型 NAT 更严格。在这种 NAT 下,只有当内部设备已经向某个外部 IP 地址发送过数据后,该外部 IP 地址才能向内部设备的映射端口发送数据,但可以是任意端口。

数学描述:设内部地址为 (iAddr, iPort),映射到公网地址 (eAddr, ePort)。对于外部地址 (aAddr, aPort),只有当内部设备已经向 aAddr发送过数据时,NAT 设备才会将来自 (aAddr, aPort)的数据转发给 (iAddr, iPort)。

这种类型的 NAT 允许外部设备与内部设备通信,但仅限于内部设备已经通信过的 IP 地址,而不考虑端口。

端口限制圆锥型 NAT

端口限制圆锥型 NAT 是更严格的一种类型。在这种 NAT 下,只有当内部设备已经向某个外部 IP 地址的特定端口发送过数据后,该外部 IP 地址的该特定端口才能向内部设备的映射端口发送数据。

数学描述:设内部地址为 (iAddr, iPort),映射到公网地址 (eAddr, ePort)。对于外部地址 (aAddr, aPort),只有当内部设备已经向 (aAddr, aPort)发送过数据时,NAT 设备才会将来自 (aAddr, aPort)的数据转发给 (iAddr, iPort)。

这种类型的 NAT 对通信的限制更加严格,要求外部设备的 IP 和端口都必须是内部设备已经通信过的。

对称型 NAT

对称型 NAT 是最严格的一种类型。在这种 NAT 下,内部设备每次向不同的外部 IP 地址或端口发送数据时,NAT 设备都会创建一个新的映射。此外,只有来自该特定外部 IP 地址和端口的数据才能被转发回内部设备。

数学描述:设内部地址为 (iAddr, iPort)。当内部设备向 (aAddr1, aPort1)发送数据时,NAT 设备会创建一个映射 (eAddr1, ePort1)。当内部设备向 (aAddr2, aPort2)发送数据时,NAT 设备会创建另一个映射 (eAddr2, ePort2),即使 aAddr1 == aAddr2但 aPort1 != aPort2。对于外部地址 (aAddr, aPort),只有当内部设备已经向 (aAddr, aPort)发送过数据时,NAT 设备才会将来自 (aAddr, aPort)的数据转发给 (iAddr, iPort)。

这种类型的 NAT 使得 P2P 通信变得非常困难,因为两个设备之间很难建立直接的连接。

NAT 类型对 P2P 通信的影响总结

不同类型的 NAT 对 P2P 通信的支持程度各不相同:

| NAT 类型 | P2P 通信支持度 | 直接通信可能性 |

|---|---|---|

| 完全圆锥型 | 高 | 容易 |

| 限制圆锥型 | 中等 | 可能 |

| 端口限制圆锥型 | 低 | 困难 |

| 对称型 | 极低 | 几乎不可能 |

在实际应用中,大多数家用路由器使用完全圆锥型或限制圆锥型 NAT,而企业级路由器可能使用更严格的类型。了解 NAT 的类型对于实现可靠的 P2P 通信至关重要。

三.UDP 打洞原理与实现

UDP 打洞的基本原理

UDP 打洞是实现 P2P 通信的常用方法,其基本原理是利用 NAT 设备的特性,通过中间服务器的协助,在两个客户端的 NAT 设备上建立映射关系,使得它们能够直接通信。

UDP 打洞的核心思想是:

即使两个客户端都位于 NAT 之后,只要它们能够同时向对方的公网地址发送数据,它们的 NAT 设备就会建立相应的映射,从而允许后续的数据直接通过。

具体来说,UDP 打洞的过程如下:

- 客户端 A 和客户端 B 分别向中间服务器 S 发送数据,服务器 S 记录下它们的公网地址

(A_public, A_port)和(B_public, B_port)。 - 服务器 S 将 B 的公网地址告诉 A,将 A 的公网地址告诉 B。

- 客户端 A 向 B 的公网地址发送一个 UDP 数据包,客户端 B 向 A 的公网地址发送一个 UDP 数据包。

- 由于这两个数据包是主动发送的,它们的 NAT 设备会建立相应的映射,允许后续的数据通过。

- 一旦映射建立,客户端 A 和 B 就可以直接通信了。

需要注意的是,第二步中客户端 A 和 B 发送的初始数据包可能会被对方的 NAT 设备丢弃,但这并不影响,因为这两个数据包的主要目的是在各自的 NAT 设备上建立映射关系,而不是实际传输数据。

UDP 打洞的数学模型

为了更好地理解 UDP 打洞的原理,我们可以建立一个数学模型。

假设客户端 A 的内网地址为 A_private,映射到公网地址 A_public;客户端 B 的内网地址为 B_private,映射到公网地址 B_public。中间服务器 S 的地址为 S_addr。

在打洞过程中,我们需要解决以下问题:

- 如何让 A 和 B 获取对方的公网地址?

- 如何让 A 和 B 的 NAT 设备允许对方的数据通过?

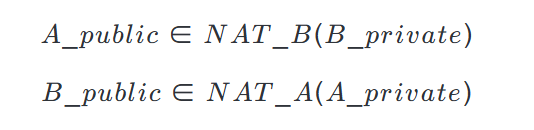

数学上,我们可以将这个问题描述为:找到一种方式,使得对于客户端 A 和 B,有:

其中 NAT_X(Y)表示地址 Y 经过 NAT 设备 X 转换后的公网地址。

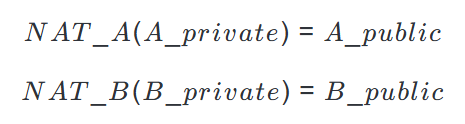

通过中间服务器 S 的协助,A 和 B 可以获取对方的公网地址。然后,通过同时向对方的公网地址发送数据,它们的 NAT 设备会建立相应的映射,使得:

从而允许后续的数据直接传输。

UDP 打洞的具体实现步骤

UDP 打洞的具体实现可以分为以下几个步骤:

客户端注册

:客户端 A 和 B 分别向中间服务器 S 发送注册请求,服务器 S 记录它们的公网地址。交换地址信息

:服务器 S 将 A 的公网地址告诉 B,将 B 的公网地址告诉 A。打洞请求

:客户端 A 和 B 同时向对方的公网地址发送 UDP 数据包,触发各自 NAT 设备建立映射。直接通信

:一旦映射建立,客户端 A 和 B 就可以直接交换 UDP 数据包,无需再通过服务器 S。

需要注意的是,在步骤 3 中,客户端 A 和 B 必须同时向对方的公网地址发送数据,否则可能无法建立正确的映射。此外,第一次发送的数据可能会被对方的 NAT 设备丢弃,但后续的数据将能够正确传输。

基于 Go 语言的 UDP 打洞示例代码

下面是一个基于 Go 语言的 UDP 打洞示例代码:

package main import ( "fmt" "net" "os" "strings" "time" ) const ( SERVER\_PORT = 9981 BUFFER\_SIZE = 1024 ) func main() { // 检查参数 if len(os.Args) < 2 { fmt.Println("Usage: go run client.go \<tag>") os.Exit(1) } tag := os.Args\[1] // 创建UDP连接 srcAddr := \&net.UDPAddr{IP: net.IPv4zero, Port: 0} // 本地端口自动分配 dstAddr := \&net.UDPAddr{IP: net.ParseIP("127.0.0.1"), Port: SERVER\_PORT} conn, err := net.DialUDP("udp", srcAddr, dstAddr) if err != nil { fmt.Println("Failed to dial:", err) os.Exit(1) } defer conn.Close() // 向服务器发送注册信息 \_, err = conn.Write(\[]byte("REGISTER " + tag)) if err != nil { fmt.Println("Failed to send registration:", err) os.Exit(1) } // 接收服务器返回的对方地址 buffer := make(\[]byte, BUFFER\_SIZE) n, \_, err := conn.ReadFromUDP(buffer) if err != nil { fmt.Println("Failed to receive address:", err) os.Exit(1) } remoteAddr := strings.TrimSpace(string(buffer\[:n])) fmt.Printf("Received remote address: %s\n", remoteAddr) // 解析对方地址 remoteUDPAddr, err := net.ResolveUDPAddr("udp", remoteAddr) if err != nil { fmt.Println("Failed to resolve remote address:", err) os.Exit(1) } // 启动数据接收goroutine go func() { for { n, \_, err := conn.ReadFromUDP(buffer) if err != nil { fmt.Println("Failed to read data:", err) continue } fmt.Printf("Received from %s: %s\n", remoteAddr, string(buffer\[:n])) } }() // 向对方发送打洞消息 time.Sleep(1 \* time.Second) // 等待接收goroutine启动 \_, err = conn.WriteToUDP(\[]byte("HOLE\_PUNCH"), remoteUDPAddr) if err != nil { fmt.Println("Failed to send hole punch message:", err) os.Exit(1) } // 保持程序运行 select {} } 这是一个简化的 UDP 打洞示例,实际应用中需要考虑更多因素,如超时处理、重传机制、错误处理等。

UDP 打洞的优化策略

为了提高 UDP 打洞的成功率和可靠性,可以考虑以下优化策略:

多次尝试

:在第一次打洞失败后,可以多次尝试发送打洞消息,提高成功率。超时处理

:为每个操作设置合理的超时时间,避免程序长时间阻塞。状态管理

:维护打洞过程的状态,确保每个步骤按顺序执行。并发处理

:使用 goroutine 处理并发操作,提高程序的响应能力。日志记录

:记录关键操作和错误信息,便于调试和问题排查。NAT 类型检测

:在打洞前检测 NAT 的类型,根据不同的类型采取不同的策略。回退机制

:如果直接打洞失败,提供回退机制,如通过服务器中转数据。

这些优化策略可以大大提高 UDP 打洞的成功率和稳定性,使其能够在各种网络环境下工作。

四.TCP 打洞原理与实现

TCP 打洞的挑战

与 UDP 相比,TCP 打洞面临更多的挑战,这是由 TCP 协议的特性决定的:

三次握手

:TCP 连接需要通过三次握手建立,这使得在 NAT 环境下建立连接更加复杂。状态维护

:TCP 是面向连接的协议,需要维护连接状态,这增加了实现的复杂性。严格的顺序性

:TCP 数据包必须按顺序接收,这使得在网络不稳定的情况下处理更加困难。NAT 超时

:TCP 连接在空闲一段时间后,NAT 设备可能会删除映射表项,导致连接中断。

这些挑战使得 TCP 打洞的实现比 UDP 打洞更加复杂,成功率也相对较低。然而,在某些需要可靠数据传输的场景中,TCP 打洞仍然是必要的。

TCP 打洞的基本原理

TCP 打洞的基本原理与 UDP 打洞类似,但需要处理更多的细节。TCP 打洞的核心思想是:

通过中间服务器的协助,让两个客户端同时向对方的公网地址发起连接,利用 NAT 设备的特性,建立直接的 TCP 连接。

TCP 打洞的过程如下:

- 客户端 A 和 B 分别向中间服务器 S 发送请求,获取对方的公网地址。

- 服务器 S 将 B 的公网地址告诉 A,将 A 的公网地址告诉 B。

- 客户端 A 和 B 同时向对方的公网地址发起 TCP 连接请求。

- 由于这两个连接请求是同时发起的,它们的 NAT 设备会建立相应的映射,允许后续的 TCP 握手数据包通过。

- 一旦三次握手完成,客户端 A 和 B 就可以直接通信了。

需要注意的是,TCP 打洞的成功率受到 NAT 类型的影响很大。在对称型 NAT 环境下,TCP 打洞几乎不可能成功。

TCP 打洞的数学模型

TCP 打洞的数学模型可以描述为:

设客户端 A 的内网地址为 A_private,映射到公网地址 A_public;客户端 B 的内网地址为 B_private,映射到公网地址 B_public。

TCP 打洞的目标是找到一种方式,使得:

从而允许 TCP 连接的建立。

TCP 三次握手可以表示为:

- A → SYN → B_public

- B → SYN, ACK → A_public

- A → ACK → B_public

通过中间服务器的协调,客户端 A 和 B 可以同时发起连接请求,使得它们的 NAT 设备建立相应的映射,允许这三个数据包通过。

TCP 打洞的具体实现步骤

TCP 打洞的具体实现步骤如下:

客户端注册

:客户端 A 和 B 分别向中间服务器 S 发送注册请求,服务器 S 记录它们的公网地址。交换地址信息

:服务器 S 将 B 的公网地址告诉 A,将 A 的公网地址告诉 B。同步发起连接

:客户端 A 和 B 同时向对方的公网地址发起 TCP 连接请求。建立连接

:如果一切顺利,客户端 A 和 B 将成功建立 TCP 连接,可以开始直接通信。

需要注意的是,TCP 打洞的关键在于客户端 A 和 B 必须几乎同时发起连接请求。如果一个客户端比另一个客户端晚发起连接,可能会导致打洞失败。

基于 Go 语言的 TCP 打洞示例代码

以下是一个基于 Go 语言的 TCP 打洞示例代码:

package main import ( "fmt" "net" "os" "strconv" "strings" "sync" "time" ) const SERVER\_PORT = 8080 type Client struct { conn net.Conn address string doneChan chan bool } func main() { if len(os.Args) < 2 { fmt.Println("Usage: go run tcp\_hole\_punch.go \<id>") os.Exit(1) } clientID := os.Args\[1] // 连接到服务器 serverAddr, \_ := net.ResolveTCPAddr("tcp", fmt.Sprintf(":%d", SERVER\_PORT)) conn, err := net.DialTCP("tcp", nil, serverAddr) if err != nil { fmt.Println("Failed to connect to server:", err) os.Exit(1) } defer conn.Close() // 发送注册信息 \_, err = fmt.Fprintf(conn, "REGISTER %s\n", clientID) if err != nil { fmt.Println("Failed to send registration:", err) os.Exit(1) } // 接收对方的地址 remoteAddr, err := readLine(conn) if err != nil { fmt.Println("Failed to receive remote address:", err) os.Exit(1) } fmt.Printf("Remote address: %s\n", remoteAddr) // 解析对方的地址 remoteIP, remotePort, err := parseAddress(remoteAddr) if err != nil { fmt.Println("Failed to parse remote address:", err) os.Exit(1) } // 同时发起连接和监听 var wg sync.WaitGroup wg.Add(2) go func() { defer wg.Done() listenAndAccept(remoteIP, remotePort, clientID) }() go func() { defer wg.Done() dialAndConnect(remoteIP, remotePort, clientID) }() wg.Wait() } func listenAndAccept(remoteIP string, remotePort int, clientID string) { // 创建监听 listener, err := net.ListenTCP("tcp", \&net.TCPAddr{IP: net.ParseIP("0.0.0.0"), Port: 0}) if err != nil { fmt.Printf("Listener error: %v\n", err) return } defer listener.Close() // 获取本地端口 localPort := listener.Addr().(\*net.TCPAddr).Port fmt.Printf("Listening on port %d\n", localPort) // 向服务器发送本地端口 serverConn, err := net.DialTCP("tcp", nil, \&net.TCPAddr{IP: net.ParseIP("127.0.0.1"), Port: SERVER\_PORT}) if err != nil { fmt.Printf("Failed to connect to server: %v\n", err) return } defer serverConn.Close() \_, err = fmt.Fprintf(serverConn, "PORT %s %d\n", clientID, localPort) if err != nil { fmt.Printf("Failed to send port: %v\n", err) return } // 等待连接 conn, err := listener.Accept() if err != nil { fmt.Printf("Accept error: %v\n", err) return } defer conn.Close() fmt.Println("Connection accepted") communicate(conn, clientID) } func dialAndConnect(remoteIP string, remotePort int, clientID string) { time.Sleep(1 \* time.Second) // 等待监听启动 // 尝试连接到对方 conn, err := net.DialTCP("tcp", nil, \&net.TCPAddr{IP: net.ParseIP(remoteIP), Port: remotePort}) if err != nil { fmt.Printf("Dial error: %v\n", err) return } defer conn.Close() fmt.Println("Connection established") communicate(conn, clientID) } func communicate(conn net.Conn, clientID string) { doneChan := make(chan bool) // 接收数据 go func() { buffer := make(\[]byte, 1024) for { n, err := conn.Read(buffer) if err != nil { fmt.Printf("Read error: %v\n", err) doneChan <- true return } fmt.Printf("Received from remote: %s\n", string(buffer\[:n])) } }() // 发送数据 go func() { for { var input string fmt.Print("Enter message: ") \_, err := fmt.Scanln(\&input) if err != nil { fmt.Printf("Input error: %v\n", err) doneChan <- true return } \_, err = fmt.Fprintf(conn, "%s: %s\n", clientID, input) if err != nil { fmt.Printf("Write error: %v\n", err) doneChan <- true return } } }() <-doneChan } func readLine(conn net.Conn) (string, error) { buffer := make(\[]byte, 0, 1024) for { char := make(\[]byte, 1) \_, err := conn.Read(char) if err != nil { return "", err } if char\[0] == '\n' { break } buffer = append(buffer, char...) } return string(buffer), nil } func parseAddress(addr string) (string, int, error) { parts := strings.Split(addr, ":") if len(parts) != 2 { return "", 0, fmt.Errorf("invalid address format") } port, err := strconv.Atoi(parts\[1]) if err != nil { return "", 0, fmt.Errorf("invalid port number") } return parts\[0], port, nil } 这是一个简化的 TCP 打洞示例,实际应用中需要考虑更多因素,如超时处理、错误恢复、并发控制等。

TCP 打洞的优化策略

为了提高 TCP 打洞的成功率,可以考虑以下优化策略:

同步发起连接

:确保两个客户端几乎同时发起连接请求,提高成功率。超时处理

:为每个操作设置合理的超时时间,避免程序长时间阻塞。重试机制

:如果第一次打洞失败,可以多次尝试。状态管理

:维护打洞过程的状态,确保每个步骤按顺序执行。回退机制

:如果 TCP 打洞失败,提供回退机制,如通过服务器中转数据。NAT 类型检测

:在打洞前检测 NAT 的类型,根据不同的类型采取不同的策略。并发处理

:使用 goroutine 处理并发操作,提高程序的响应能力。

这些优化策略可以提高 TCP 打洞的成功率和稳定性,使其能够在更多的网络环境下工作。

五.STUN、TURN 和 ICE 协议

STUN 协议

STUN 协议概述

STUN (Session Traversal Utilities for NAT) 是一种帮助客户端发现其在 NAT 设备后的公网地址的协议。它的基本原理是:客户端向 STUN 服务器发送请求,服务器返回客户端的公网地址和端口。

STUN 协议的核心思想是:

当客户端向公网的 STUN 服务器发送请求时,服务器可以看到客户端的公网地址和端口,这个地址和端口就是客户端在 NAT 设备后的映射地址。

STUN 协议的工作流程如下:

- 客户端向 STUN 服务器发送一个 Binding 请求。

- STUN 服务器收到请求后,记录客户端的公网地址和端口。

- STUN 服务器将客户端的公网地址和端口封装在 Binding 响应中返回给客户端。

- 客户端收到响应后,就知道了自己的公网地址和端口。

STUN 协议的主要用途是帮助客户端发现自己的公网地址,这对于实现 P2P 通信非常重要。

STUN 消息格式

STUN 消息由一个固定的头部和多个属性组成。头部的格式如下:

0 1 2 3 0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1 +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ |0 0| Message Type | Message Length | +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ \| Magic Cookie | +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ \| | \| Transaction ID | \| | \| | +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ 其中:

Message Type

:表示消息的类型,如请求、成功响应、错误响应等。Message Length

:表示消息的长度,不包括头部。Magic Cookie

:固定值 0x2112A442,用于识别 STUN 消息。Transaction ID

:用于关联请求和响应的唯一标识符。

STUN 消息的属性部分包含了各种信息,如 XOR-MAPPED-ADDRESS(客户端的公网地址)、USERNAME(用户名)、MESSAGE-INTEGRITY(消息完整性)等。

STUN 协议在 P2P 中的应用

STUN 协议在 P2P 通信中的主要应用是帮助客户端发现自己的公网地址,这是实现打洞的前提条件。通过 STUN 协议,客户端可以获取以下信息:

公网 IP 地址

:客户端在 NAT 设备后的公网 IP 地址。公网端口

:客户端在 NAT 设备后的公网端口。NAT 类型

:客户端所在 NAT 设备的类型。

这些信息对于实现 P2P 通信非常重要,特别是在复杂的网络环境中。

TURN 协议

TURN 协议概述

TURN (Traversal Using Relays around NAT) 是一种在 STUN 无法穿透 NAT 时使用的中继协议。它的基本原理是:当两个客户端无法直接建立连接时,通过 TURN 服务器中转数据。

TURN 协议的核心思想是:

如果两个客户端无法直接通信,它们可以通过 TURN 服务器中转数据,从而实现间接的 P2P 通信。

TURN 协议的工作流程如下:

- 客户端向 TURN 服务器发送 Allocate 请求,请求分配一个中继地址。

- TURN 服务器分配一个中继地址,并返回给客户端。

- 客户端使用这个中继地址与其他客户端通信。

- 当两个客户端无法直接通信时,它们的数据通过 TURN 服务器中转。

TURN 协议的主要用途是在直接打洞失败时提供回退机制,确保 P2P 通信的可靠性。

TURN 服务器的工作原理

TURN 服务器的工作原理如下:

分配中继地址

:TURN 服务器为客户端分配一个公网的中继地址和端口。建立绑定

:客户端与 TURN 服务器建立绑定关系,确保后续的数据可以通过中继地址传输。数据中继

:当两个客户端无法直接通信时,TURN 服务器作为中间人,将数据从一个客户端转发到另一个客户端。连接维护

:TURN 服务器维护连接状态,确保数据传输的连续性。

TURN 服务器的核心功能是在无法直接建立 P2P 连接时提供数据中继服务,确保通信的可靠性。

TURN 协议在 P2P 中的应用

TURN 协议在 P2P 通信中的主要应用是作为打洞失败后的回退机制。当直接打洞无法建立连接时,TURN 协议提供了以下功能:

中继服务

:通过 TURN 服务器中转数据,确保通信的可能性。地址分配

:为客户端分配公网的中继地址,便于其他客户端连接。连接维护

:维护连接状态,确保数据传输的连续性。

TURN 协议的主要优势是提供了可靠的回退机制,确保 P2P 通信在各种网络环境下都能工作。

ICE 协议

ICE 协议概述

ICE (Interactive Connectivity Establishment) 是一种综合利用 STUN 和 TURN 协议,帮助对等设备建立连接的框架。它的基本原理是:通过收集多种候选地址,按优先级排序,然后尝试所有可能的连接路径,找到最佳的通信方式。

ICE 协议的核心思想是:

收集所有可能的候选地址,包括直接地址、STUN 获取的公网地址和 TURN 获取的中继地址,然后尝试所有可能的连接路径,选择最优的路径进行通信。

ICE 协议的工作流程如下:

候选地址收集

:收集所有可能的候选地址,包括本地地址、STUN 获取的公网地址和 TURN 获取的中继地址。候选地址交换

:通过信令服务器交换候选地址信息。连接性检查

:对所有可能的候选地址对进行连接性检查,确定哪些路径可用。路径选择

:根据连接性检查的结果,选择最优的路径进行通信。

ICE 协议的主要优势是能够在各种网络环境下建立可靠的 P2P 连接,特别是在复杂的网络环境中。

ICE 协议的工作原理

ICE 协议的工作原理可以分为以下几个步骤:

候选地址收集

:

本地候选地址

:设备的本地 IP 地址和端口。服务器反射候选地址

:通过 STUN 协议获取的公网地址和端口。中继候选地址

:通过 TURN 协议获取的中继地址和端口。

候选地址优先级排序

:

- 本地候选地址通常具有最高优先级。

- 服务器反射候选地址次之。

- 中继候选地址优先级最低。

候选地址交换

:

- 通过信令服务器交换候选地址信息。

- 每个设备都获得对方的所有候选地址。

连接性检查

:

- 对所有可能的候选地址对进行连接性检查。

- 使用 STUN 协议的 Binding 请求和响应进行检查。

路径选择

:

- 根据连接性检查的结果,选择最优的路径。

- 优先选择直接连接的路径,其次是中继路径。

ICE 协议的核心优势是能够自动适应各种网络环境,选择最佳的通信路径,确保连接的可靠性和性能。

ICE 协议在 P2P 中的应用

ICE 协议在 P2P 通信中的主要应用是提供一种可靠的连接建立机制,特别是在复杂的网络环境中。它的主要应用场景包括:

视频会议

:在 WebRTC 中,ICE 协议用于建立对等设备之间的音视频连接。文件共享

:在 P2P 文件共享应用中,ICE 协议用于建立对等节点之间的直接连接。在线游戏

:在在线游戏中,ICE 协议用于建立玩家之间的低延迟连接。实时通信

:在各种需要实时通信的应用中,ICE 协议提供可靠的连接建立机制。

ICE 协议的主要优势是能够在各种网络环境下建立可靠的 P2P 连接,特别是在 NAT 设备后的网络环境中。它已经成为现代 P2P 应用中连接建立的标准方法。

六.P2P 打洞的工程实践与优化

P2P 打洞的工程挑战

在实际工程中实现 P2P 打洞面临许多挑战:

网络多样性

:不同的网络环境(如家庭网络、企业网络、移动网络)使用不同类型的 NAT 设备,这增加了实现通用解决方案的难度。NAT 设备的复杂性

:不同厂商的 NAT 设备可能有不同的实现方式,甚至同一厂商的不同型号也可能存在差异,这使得统一的打洞策略难以实现。协议兼容性

:不同的 P2P 应用可能使用不同的协议和打洞策略,这增加了互操作性的难度。性能优化

:在大规模应用中,如何高效地管理大量的 P2P 连接,确保系统的性能和稳定性,是一个重要的挑战。安全问题

:P2P 打洞可能引入安全风险,如未经授权的访问、数据泄露等,需要采取适当的安全措施。法律和合规性

:在某些地区,P2P 应用可能面临法律和合规性挑战,需要确保应用的合法性。用户体验

:如何在各种网络环境下提供一致的用户体验,是 P2P 应用开发中的重要挑战。

P2P 打洞的工程实现策略

为了应对这些挑战,可以采取以下工程实现策略:

分层设计

:将 P2P 打洞功能分层实现,底层处理网络细节,上层提供统一的 API,提高代码的可维护性和可扩展性。模块化设计

:将不同的 NAT 类型处理、协议实现和优化策略模块化,便于根据不同的网络环境选择合适的策略。兼容性测试

:在多种网络环境下进行兼容性测试,确保打洞功能在各种 NAT 设备下都能正常工作。性能优化

:采用高效的数据结构和算法,优化内存使用和 CPU 占用,提高系统的性能。安全机制

:实现适当的安全机制,如身份验证、数据加密、访问控制等,确保 P2P 连接的安全性。日志和监控

:实现详细的日志记录和监控功能,便于调试和性能分析。回退机制

:提供多种打洞策略和回退机制,确保在直接打洞失败时仍能通过其他方式进行通信。

这些策略可以帮助开发人员构建可靠、高效、安全的 P2P 打洞系统。

P2P 打洞的性能优化策略

在工程实践中,可以采取以下性能优化策略:

NAT 类型检测

:在打洞前检测 NAT 的类型,根据不同的类型采取不同的打洞策略,提高成功率。并发处理

:使用并发技术(如 goroutine)处理多个打洞请求,提高系统的吞吐量。缓存优化

:缓存常用的地址和状态信息,减少重复计算和网络请求。超时管理

:为每个操作设置合理的超时时间,避免长时间阻塞,提高系统的响应能力。批量处理

:将多个小操作合并为一个大操作,减少网络通信次数,提高效率。资源管理

:合理管理系统资源,如文件描述符、内存、线程等,避免资源泄漏和竞争。负载均衡

:在服务器端实现负载均衡,避免单点故障和性能瓶颈。性能测试

:使用性能测试工具(如 pprof)分析系统性能瓶颈,针对性地进行优化。

这些优化策略可以显著提高 P2P 打洞系统的性能和稳定性,使其能够在大规模应用中可靠运行。

P2P 打洞的安全考虑

在实现 P2P 打洞时,需要考虑以下安全因素:

身份验证

:确保只有授权的设备可以建立 P2P 连接,防止未经授权的访问。数据加密

:对 P2P 连接中的数据进行加密,防止数据泄露和中间人攻击。访问控制

:实现适当的访问控制策略,限制 P2P 连接的范围和权限。防攻击机制

:实现防攻击机制,如限制连接速率、检测异常流量等,防止 DDoS 攻击和其他网络攻击。安全协议

:使用安全的协议(如 TLS)进行通信,确保通信的安全性。数据完整性

:确保数据在传输过程中不被篡改,实现数据完整性校验。日志记录

:记录关键操作和事件,便于安全审计和问题排查。安全配置

:合理配置系统参数,关闭不必要的服务和端口,减少安全风险。

这些安全考虑可以帮助开发人员构建安全可靠的 P2P 打洞系统,保护用户数据和隐私。

(2025.8.29已完结)

——By 愚人猫

这一切,似未曾拥有